26/12/22 | Cyber

נאט"ו ולוחמה קוגניטיבית

כבר דיברנו על לוחמה קוגניטיבית ועל החשיבות של מה שבחוגים מסוימים נחשב כתחום חדש של לוחמה. היום אנחנו מתעמקים ב…

1883

לקרוא

21/12/22 | Cyber

ניהול ידע וטכנולוגיה

כמו שתמיד קורה, מגיע הזמן שבו משהו צריך להשתנות, בחיים כמו בעבודה או בחברה. שינויים רבים צפויים, מונחים או פשוט...

291

לקרוא

04/12/22 | Cyber

מלוחמת מידע ללוחמה קוגניטיבית

לא נמלט מאלה שעוקבים אחר התפתחות התחום הצבאי שאחרי לוחמת סייבר, לוחמת מידע ולוחמה היברידית, נפוץ יותר ויותר לקרוא על קוגניטיבי...

1261

לקרוא

29/11/22 | Cyber

לוקהיד מרטין ומיקרוסופט, ענן מסווג וטכנולוגיות חדשות להגנה אמריקאית

לפני מספר ימים פורסמה ההודעה כי שתי הענקיות, לוקיד מרטין ומיקרוסופט, החליטו להיכנס לברית אסטרטגית שמטרתה לתמוך במשרד ההגנה...

539

לקרוא

03/11/22 | Cyber

טביעת אצבע של דפדפן, עם כל הכבוד לפרטיות!

אני חושב שכולם יודעים מה זה דפדפן, אז אני לוקח את זה כמובן מאליו ושואל במקום זאת אם אתה יודע מהי טביעת אצבע של דפדפן. אם ננסה לתרגם נקבל "חותם של...

1925

לקרוא

17/10/22 | Cyber

האם יש דמוקרטיה בלי אבטחת סייבר?

"אם אנחנו רוצים שהכל יישאר כפי שהוא, הכל חייב להשתנות". כך דיבר טנקרדי פלקונרי ב"איל גאטופרדו" בפני דודו, נסיך סלינה, סקפטי לגבי ...

426

לקרוא

12/09/22 | Cyber

הגיאופוליטיקה של השבבים

כבר כמה שנים שאנחנו שומעים על גיאופוליטיקה של מוליכים למחצה ומבחינתי הגיע הזמן להעמיק את הנושא. כדי לעשות זאת, נתחיל עם מאמר אחרון...

3266

לקרוא

05/09/22 | Cyber

רובוט ואינטליגנציה מלאכותית

עכשיו אנחנו שומעים הרבה על בינה מלאכותית (AI), התוכנית האסטרטגית לבינה ...

2231

לקרוא

22/08/22 | Cyber

אפס אמון: מה זה אומר?

עולם האבטחה מתפתח כל הזמן ואיתו גם השפה בה משתמשים הטכנאים וה...

874

לקרוא

26/07/22 | Cyber

פרצו לסוכנות ההכנסה?

25 ביולי, ברומא הטמפרטורה תמיד גבוהה יותר, ולא רק של מזג האוויר! לפני כמה ימים הממשלה נפלה...

1740

לקרוא

25/07/22 | Cyber

השפעת סייבר, וכולנו חלק מהקהילה הגלובלית!

"השפעת סייבר, מונח חדש שנוצר כדי לציין פעילות ישנה כמו העולם, השפעה, המתבצעת עם...

515

לקרוא

23/07/22 | Cyber

אבטחת סייבר ארגונומית

לא פעם הייתה לי הזדמנות להעריך גישות שונות להגנת סייבר, בתחומים שונים. פעמים רבות ה...

591

לקרוא

18/07/22 | Cyber

לוחמת מידע ולוחמת סייבר, מהם היחסים?

כפי שזה קורה לעתים קרובות יותר ויותר, אני מוצא את עצמי כותב מאמר כדי לענות על סקרנותם של חברים. זֶה...

1109

לקרוא

07/07/22 | Cyber

סבתא באלקסה

באופן אישי אני מוקסם מבינה מלאכותית, טכנולוגיה ואיך בהדרגה אבל...

1019

לקרוא

27/06/22 | Cyber

עד כמה בטוחים VPNs?

במאמר קצר זה אנסה לענות על השאלה שנשאלתי לפני מספר ימים: "כמה זה...

3551

לקרוא

13/06/22 | Cyber

Metaverse, חברה ואבטחת סייבר

כבר זמן מה אני חושב לכתוב משהו על זה. כשחשבתי, הזמן עבר והרשת היא עכשיו...

863

לקרוא

06/06/22 | Cyber

מהו וירוס מחשב?

מישהו טוען שכאשר חשיפה במגזר הסייבר, הכל בסדר כדי להעביר את המסר...

977

לקרוא

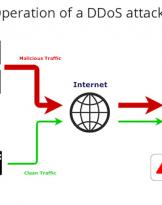

16/05/22 | Cyber

DDoS ווירוסים

זה אולי נראה מוזר אבל בעולם ההיפר-מחובר שלנו, שבו אתה עובר על ראשי תיבות ומונחים באנגלית, אתה לא ...

1616

לקרוא

11/05/22 | Cyber

ALAMEDA: בינה מלאכותית לטיפול בהפרעות מוחיות

לספק טיפול מותאם אישית וטיפולים טובים יותר לחולים עם הפרעות מוחיות גדולות על ידי הפחתת ...

713

לקרוא