תקבל דוא"ל לפחות פעם אחת שבה דמות כלשהי, פקידה בבנק לא מוגדר במדינה אקראית, ביקשה ממך כמה אלפי דולרים כדי לבטל את הנעילה של נוהג לפיו היית מוצא מיליונרים מ רגע לרגע.

סוגים אלה של דוא"ל מסומנים בדרך כלל כ- דואר זבל והם דוגמה לאופן בו התוקפים מנסים לנצל את הפגיעות הגדולה ביותר של מערכת מחשבים, כלומר האדם.

התקפה מסוג זה נקראת "דיוג", או הניסיון לנצל את אמינותו של שם או לוגו כדי לגרום לקורבן לספק מידע אישי או אישורי, הנאסף על ידי התוקף ומנוצל או נמכר מחדש.

Il דיוג זו לא טכניקת IT קניינית, חשבו למשל על הונאות נגד קשישים, שם התוקף מעמיד פנים שהוא עובד בחברה המספקת שירות בכדי להיות מסוגל להיכנס לבית, או שיינתן באמצעות ההונאה. קוד סודי המוצג על החשבון.

בתחום ה- IT, ה- דיוג השימוש בו נרחב לא רק לגניבת תעודות בנקאיות או חברתיות, אלא גם להפצתו תוכנות זדוניות (סוג זה של טכניקה נקרא "malspam").

בדרך כלל, גם בגלל רגשות אנושיים תקינים, אנו נוטים לא לתת להם משקל דיוגאו שאנחנו נוטים לחשוב ש"אני כל כך חסין מפני זה ... אני יכול לזהות אותו ".

ובכן, העצה היא להיות תמיד חשדניים, ולעולם לא לקחת את ניסיונות ההתקפה האלה בקלילות, מכיוון שחלקם יכולים להיות מורחבים מאוד.

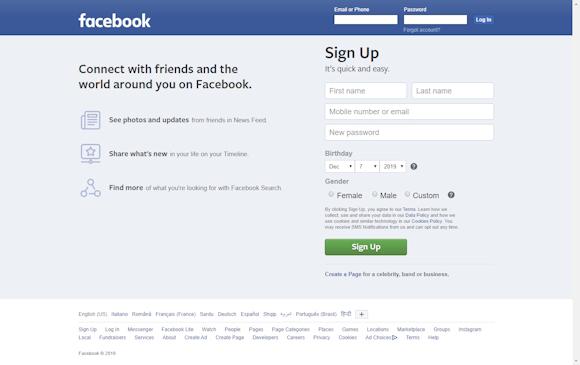

קח למשל את הדף הזה (תמונת צמצם - קישור: https://loremitalia.altervista.org/testp/):

זהו עותק "מושלם-פיקסל" של דף הבית בפייסבוק, שנוצר במיוחד עבורי למאמר זה.

אם ברגע זה פתחתי בקמפיין של דיוג ממוקד למשתמשים אמריקאים של המפורסמים Social Network, כמה קורבנות יכולתי לעשות?

רציתי גם לפרסם הפגנה (גם אם זו רק חזית, ברור שלא הכנסתי שום פונקציית לכידת נתונים) כדי להדגים גם את הפשטות של מתקפה כזו.

כדי לייצר התקפה דומה זה הספיק:

- אחזר את "הנכסים" מהאתר (כ -30 שניות).

- שנה את קוד ה- HTML למינימום כדי שיהיה תואם, גלוי ו"ניתן לנווט "מחוץ לשרתי הפלטפורמה (כ -60 שניות).

- העלה אותו ל אירוח (בערך 15 שניות).

- שנה את ה- htaccess (נראה מה זה - כעבור 20 שניות).

למי שמבצע התקפות כאלה "לעסקים", הכנסת פונקציית גיבוי נתונים אורכת 10 דקות לכל היותר.

בפועל, הולך בשלווה וטיפול ב"תוכן "," פישר "מומחה יכול לבנות קמפיין מצליח בתוך רבע שעה.

בטכניקה דומה ניתן ליצור קמפיינים גם ליישומי אינטרנט שנוצרו באמצעות במסגרת מודרני כמו זוויתי, להגיב o Vue.

L '.htaccessזה גם עושה בדיוק את זה.

I במסגרת האמור לעיל נוצר כדי להקל על מפתחים ביצירת יישומים שעבדו מיד כיישומים מרובי פלטפורמות, במכשירים שונים, ותומכים מייד בעיצוב "רספונסיבי", כלומר, הם התאקלמו מיד למסכים בפורמטים ובגדלים שונים.

בהתחשב במבנה שלהם, היישומים מבוצעים ישירות בדפדפן ובכך נמנעים מעבודה מכבידה על ידי השרתים.

הרכיב המאפשר לאפליקציה לעבוד נקרא "עובד שירות".

מבנה היישומים שנוצרו עם אלים במסגרת זה יכול להיות מאוד מורכב ומובנה בתיקיות משנה שונות.

ברור ש מתחזה הוא לא תמיד יכול לשחזר את עובד השירות בצורה מושלמת (כמעט לעולם לא לומר את האמת), ולכן הוא פועל להוריד את "הנכסים" מהאתר.

"הנכסים" הם קבצי CSS ו- Javascript (CSS היא שפה שמתארת כיצד להציג את הגרפיקה של האתר - ניתן להשוות אותה ל"מנוע גרפי "לדפי אינטרנט, בעוד Javascript מאפשר לרכיבים השונים לעבוד, כדי דוגמה אני מוקפץ שמופיעים באתרים כדי לגרום לנו לקבל את i עוגיות).

קבוצת HTML, CSS ו- Javascript מאפשרת לאתר לתפקד בדיוק כמו שצריך, כך שפעם מתחזה יש רכיבים אלה, את מבנה היישום ואת דף הבית להצגה, הוא לא צריך לעשות שום דבר אחר מלבד לטעון את "המבנה המדומה" הזה לתוך אירוח ולשנות את.htaccess.

הקובץ ".htaccess"(הנקודה מלפנים אינה שגיאה), הוא קובץ תצורה שאומר מודעה אַפָּשׁ ( שרת אינטרנט) כיצד תיקיה או יישום PHP שלם צריכים לעבוד.

PHP היא שפת תכנות לאינטרנט המאפשרת לך ליצור יישומים שלא כמו במסגרת לעיל, הוא "צד שרת", כלומר כל הפעולות מבוצעות על ידי ה- שרת ולא מאז דפדפן.

אַפָּשׁ תומך ביישומי PHP ובאמצעות קובץ ".htaccess" מתחזה הוא אומר ל אַפָּשׁ היכן ניתן להשיג את דף הבית.

באופן זה, מורכב ככל שיהיה מבנה היישום, ה- מתחזה הוא יכול לכבד את זה, ביכולתו "לשחזר" כל דף שהוא רוצה (להימנע מכל שגיאה גרפית).

התקפה כזו קשה מאוד להימנע אם אינך נזהר במיוחד, אך אם אתה מול המחשב שלך, אתה עדיין יכול לבדוק את כתובת הדפדפן.

להפגנה זו, למשל, תוכלו לקרוא אותה https://loremitalia.altervista.org/testp/ שכמובן אינה כתובת הפייסבוק.

אבל האם אנחנו באמת יכולים להרגיש בטוחים פשוט על ידי בדיקת הקישור?

באופן כללי העצה היא לשים לב תמיד לאילו נתונים אתה מזין והיכן, אבל זה לא תמיד כל כך פשוט.

ניתן לשים לב לגניבת נתונים, מכיוון שברוב המקרים לאחר הזנת האישורים, המשתמש מופנה לדף שגיאה, הסיבה לכך היא ששאר מבנה האתר והמידע שהמשתמש צריך לגשת אליו לא ידועים (עדיין) שעבורם לא ניתן לשחזר.

אם אינך מבין שנפלת בפח, ההשלכות יכולות להיות חמורותבדרך כלל המטרה היא גניבת נתונים אישיים או תעשייתיים, גניבת פרטי בנק או (דרך malspam), הדביקו את מכשיר המשתמש בכדי לגרום לו ללא ידיעה לעשות "שותף" לפושע (רשת מסוג זה, שנוצרה על ידי מחשב "זומבי" הנשלט על ידי התוקף מרחוק, מכונה "botnet").

בגלל חומרת ההשלכות הללו, מומלץ תמיד להקפיד על קישור הדף בו אתה גולש, שולח ההודעות שאתה מקבל וכל הקישורים המדווחים.

פעמים רבות, כדי לגלות אם מדובר בהונאה, פשוט לחץ עם לחצן העכבר הימני, לחץ על "העתק כתובת" והדבק אותה על פנקס הרשימות. מייד תבחין אם מדובר בקישור מקורי או בהונאה.

אם תקבל הודעות דואר אלקטרוני חוזרות ונשנות מהסוג הזה, תוכל לשלוח דוח, באמצעות הליך ספציפי, דרך האתר https://www.commissariatodips.it/

לפעמים זה לא מספיק, ואינספור פגיעויות בתוכנה, או יישומים זדוניים, עוזרים לרעים.

כדי לתת דוגמה, כאשר במחשב אנו יכולים להתקין תוכנות אנטי-וירוס, אנטי-ספאם ותוכנה "בעלת מוניטין" המסייעות לנו להבחין בין אם אנו גולשים באתר מאובטח או לא, העניין משתנה עבור מכשירים ניידים.

הגנה על ניווט בסמארטפונים קשה הרבה יותר, הן מכיוון שאין סוויטות הגנה מפותחות, והן מכיוון שבסמארטפון אנו מקושרים ל"אפליקציות ", שמדריכות אותנו אל השירות שביקשנו.

האפליקציות (מכל שירות) נבדקות בדרך כלל בכבדות לפני שחרורן ומקבלות בדרך כלל עדכונים מתמידים, אך כידוע הן "מבססות" את יסודותיהן במערכת ההפעלה של הסמארטפון, המייצגת מערכת אקולוגית גדולה בהרבה ויותר. מועדים לפגיעויות.

כדי לתת דוגמה, לאחרונה נחשפה פגיעות אשר נקראה "strandhögg", המשפיע על כל הגרסאות של אנדרואיד.

פגיעות מסוימת זו מנצלת את המערכת של ריבוי משימות של מערכת ההפעלה, כלומר המערכת המאפשרת לפתוח יישומים מרובים בו זמנית.

הפגיעות, להיות ספציפית, מנצלת בקרת מערכת מסוימת אנדרואיד נקרא "taskAffinity", המאפשר ליישום (אפילו זדוני), להניח כל "זהות" במערכת ריבוי המשימות הנ"ל.

על ידי ניצול של פגיעות זו ניתן ליישום זדוני "לתפוס את המקום" (טכנית מתבצע "חטיפה") של היישום המקורי.

זה מאפשר לך להפנות את המשתמש למסך כוזב ובכך להיות מסוגל לגנוב אישורים, אך גם להתגבר על אימות דו-גורמי (למשל, אנו חושבים על אפליקציות בנקאיות ו- SMS לבקרה).

שוב, ה מתחזה זה יכול לגנוב את הנתונים שלנו וזה הרבה יותר מורכב עבור המשתמש להבין מה קורה.

זה נכון, עם זאת, כי יש להתקין את היישום הזדוני בטלפון החכם של הקורבן, ולכן יש לשים לב למה שמותקן.

חברות כמו גוגל ואפל, המנהלות את השווקים הגדולים ביותר הקיימים כיום, מסירות באופן שיטתי מספר אפליקציות זדוניות, אך על המשתמש תמיד להיות זהיר במיוחד שלא יתקלו בבעיות.

עכשיו בואו נחשוב מה מתקפה יכולה להביא דיוגהפעם מכוון למדינה שלמה.

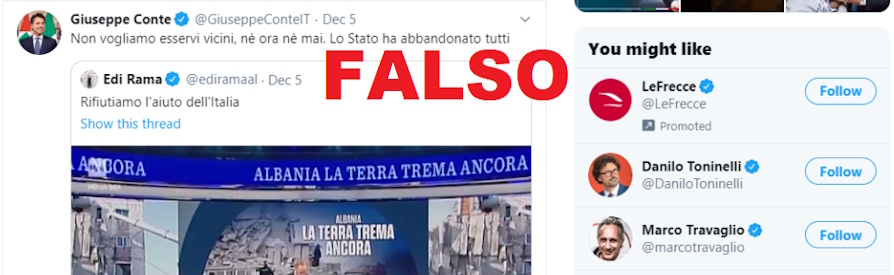

שימו לב: התסריט שעוקב הוא כוזב, וזה נוצר מטרה כהפגנה.

כפי שהוזכר קודם זה מזויף, וזה רק הדגמה שנוצרה במיוחד עבור המאמר, אבל בואו ננתח את זה בפירוט:

כפי שאתה יכול לדמיין, אם זה היה נכון ציוץ, תיווצר שערוריה ושיבוש אפשרי של היחסים בין שתי מדינות.

אבל אנחנו יודעים שזה לא אמיתי, זו רק הפגנה, אבל למה לעשות את זה?

התקפות סייבר לעולם אינן מקריות, ולעתים קרובות יש להן שורשים במצבים הגיאו-פוליטיים של המדינות המעורבות.

מתקפת סייבר מסוג זה היא זולה, אינה גורמת לקורבנות ובקושי ניתן לייחס אותה, לכן כדאי ליצור לחץ כלפי אומה, ליצור ערעור יציבות מבוקר ובמקביל לשמור על ערוצים דיפלומטיים פתוחים.

"זיוף" כמו צילום המסך שלמעלה, יכול להיות שימושי ליצירת חוסר יציבות בדעת הקהל.

ברגע שמישהו הלך לבדוק אם יש נוכחות של ציוץ, אפשר תמיד לחשוב שהוא הוסר, תוך שהוא ממשיך לספק את הספק.

התנהגות זו, אופיינית ל חדשות מזויפות, מועיל ליצירת קרע בדעת הקהל אשר, בהתאם להעדפות הפוליטיות, עשוי להאמין או לא להאמין שהמשרה נכונה.

ניתן להשתמש בטכניקה זו גם כדי "להסיח את דעת הקהל" על בעיה ספציפית.

כדי למקסם את האפקטיביות של קמפיין כזה, טכניקה חדשה יחסית בשם "עמוק".

Il עמוק היא טכניקה מיוחדת המאפשרת לעבד תמונה על ידי הצגה ושינוי של התמונה המקורית באמצעות בינה מלאכותית ובכך ליצור אי אפשר להבחין בדמות המקורית.

טכניקה זו נמצאת בשימוש נרחב, ובמקרה של עמוק שודרה על ידי תוכנית Striscia la Notizia (קישור לסרטון: https://www.youtube.com/watch?v=E0CfdHG1sIs)

להכין סרטון עמוק יש צורך להשתמש בכרטיס מסך NVIDIA התומך בארכיטקטורת CUDA, כלומר מאפשר לעבד את החישובים במקביל.

נכון לעכשיו, אם כן, די להשתמש במחשב משחק רגיל, ובתוכנה שניתן למצוא ברשת.

זה נורמלי לצפות, שלמי שיש לו מספיק משאבים, קל מאוד ליצור מבנים, קמפיינים ודפים / תמונות / קטעי וידאו שעשויים בצורה כה טובה כדי להביא להתקפה רחבה ואפקטיבית.

אתה עדיין יכול להגן על עצמך מפני כל זה, ואני רוצה להציע הצעה: כפי שראית, הפעולה מורכבת ככל שתהיה כאן מטרת ההתקפה אינה מכונה אלא האדם היחיד, המייצגת את "הפגיעות" הגדולה ביותר, שכן ההתנסויות והרגשות של האדם עשויים להשפיע על שיפוט.

כדי להתגונן יש צורך "להתעדכן", ללא דעות קדומות המוכתבות על ידי צבע פוליטי או העדפה אישית, לנתח את הסיטואציות השונות על פי השכל הישר שלך, לבחון, כדי לא ליפול קורבן לתרמית או להימנע ממשחק המשחק של מי שמצייר להרוויח מיציבות.

להעמיק:

https://promon.co/security-news/strandhogg/

https://it.wikipedia.org/wiki/Phishing

https://it.wikipedia.org/wiki/Deepfake

https://it.wikipedia.org/wiki/Rete_neurale_artificiale