19/04/24 | Cyber

ביידן מבסס את דמותו של CAIO (קצין הבינה המלאכותית הראשית)

ב-28 במרץ האחרון פורסם תזכיר M-24-10, הנושא שלו הוא: "קידום ממשל, חדשנות וניהול סיכונים לשימוש סוכנות בבינה מלאכותית". ה...

665

לקרוא

11/04/24 | Cyber

איום ה-XSS ותפקיד ה-WAF

בין מתקפות הסייבר המנצלות מתודולוגיות הזרקת סקריפטים, Cross Site Scripting (XSS) היא ללא ספק אחת המפורסמות ביותר ובמאמר קצר זה אנסה...

308

לקרוא

05/04/24 | Cyber

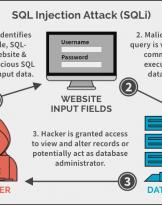

איך להערים על הגנות כדי לבצע התקפת SQL עם JSON

כפי שראינו בעבר, SQLi עדיין מפחידים למרות גילם. אם מישהו פספס את המידע הבסיסי על SQLi, אני ממליץ לו להסתכל על...

277

לקרוא

02/04/24 | Cyber

מה קורה בקהילת לינוקס: xz דלת אחורית, התקפת אמון!

רק לפני שלושה ימים, ב-29 במרץ 2024, התגלתה מתקפה חדשה: היא השפיעה על תוכנת קוד פתוח שהיא חלק מחבילות הלינוקס העיקריות, XZ...

1566

לקרוא

02/04/24 | Cyber

הסיכונים של חשיפה מקוונת: תפקידה של מודיעין קוד פתוח

העולם הנוכחי מכוון יותר ויותר לדיגיטליזציה של נכסים, כגון מטבעות, נכסים פיזיים ואינטלקטואליים, חוזים חכמים ובאופן כללי יותר, נתונים. ה...

851

לקרוא

25/03/24 | Cyber

"ג'ון המרטש"

ג'ון המרטש, לא להתבלבל עם "ג'ק המרטש" (ג'ק המרטש, כביכול) הוא כלי קוד פתוח לביקורת (שליטה) של אבטחת סיסמאות ו...

939

לקרוא

19/03/24 | Cyber

AI וסייבר: אילו כישורי תכנות נדרשים?

עד כמה שזה נראה בנאלי, התכנות נולדה בתגובה לבקשה לאפשר למכונות לבצע משימות: בני אדם נזקקו לממשק פשוט כדי...

541

לקרוא

13/03/24 | Cyber

פסגת אבטחה 2024 מגיעה!

האירוע המרכזי של פנורמת אבטחת הסייבר באיטליה יתקיים במילאנו בין ה-19 ל-21 במרץ: פסגת הביטחון. מאורגן במשך שלושה ימים של כנסים,...

170

לקרוא

11/03/24 | Cyber

הזרקת SQL: עדכנית תמיד למרות גילה

לפני מספר שבועות פרסמתי מאמר שכותרתו: "התקפת הזרקת SQL: מה זה?", חושב...

955

לקרוא

06/03/24 | Cyber

סייבר ובינה מלאכותית ביישומים צבאיים

"המלחמה הרוסית-אוקראינית, הסכסוך הישראלי נגד חמאס" אמר תת שר ההגנה...

237

לקרוא

04/03/24 | Cyber

Cloudflare פרוץ: למה ועל ידי מי?

חדשות על פריצת Cloudflare יצאו בתחילת פברואר. בכותרות המגזינים שאנו קוראים...

1724

לקרוא

26/02/24 | Cyber

התקפת SQL Injection: מה זה?

כמה פעמים שמעתם על SQL Injection והבטחתם לעצמכם להבין מה זה, מבלי שאז...

886

לקרוא

19/02/24 | Cyber

מה הכוונה ב-Digital Forensics

בעולם של היום אנו שומעים לעתים קרובות יותר ויותר על תקריות סייבר, האקרים וקבוצות APT. בהקשר הזה...

426

לקרוא

12/02/24 | Cyber

החשיבות של שלמות הנתונים

מהו ניטור שלמות הקבצים? באילו כלים משתמשים היום? שתי שאלות שדורשות...

294

לקרוא

08/02/24 | Cyber

מהי חומת אש של אפליקציות אינטרנט

חומת אש של אפליקציות אינטרנט, WAF לחברים, היא אפליקציית אבטחה המגנה על...

653

לקרוא

25/01/24 | Cyber

כיצד חוק הבינה המלאכותית יסדיר בינה מלאכותית באיחוד האירופי ואיזו השפעה תהיה לו

"כאשר התוצאות מתפרסמות, עיניה של לי סדול גומרות דמעות. AlphaGo, מודיעין...

999

לקרוא

26/12/23 | Cyber

סייבר 2024 שמח

הימים האחרונים של דצמבר 2023 מסתיימים ובדרך כלל זה הזמן לעשות חשבון נפש על השנה שמגיעה לסיומה אבל אני הולך...

643

לקרוא

15/12/23 | Cyber

אינג' Davide Ariu (Pluribus One): "אנחנו צריכים מהנדסי תוכנה מצוינים"

כרגיל ממשיכים בסדרת הראיונות עם חברות איטלקיות הפועלות בעולם הסייבר ועוד...

887

לקרוא

08/12/23 | Cyber

ה-FSB עוסק בהתקפות סייבר נגד בריטניה במשך שנים

בריטניה האשימה את ה-FSB במסע פריצת סייבר ארוך טווח. ממשלת בריטניה האשימה את הרוסים ב...

1286

לקרוא

01/12/23 | Cyber

ביטחון לאומי וטכנולוגי: הרהורים על האיסור הצרפתי להשתמש בוואטסאפ

היוזמה האחרונה של ממשלת צרפת לאסור את השימוש בוואטסאפ ובאפליקציות הודעות זרות אחרות על ידי...

2255

לקרוא